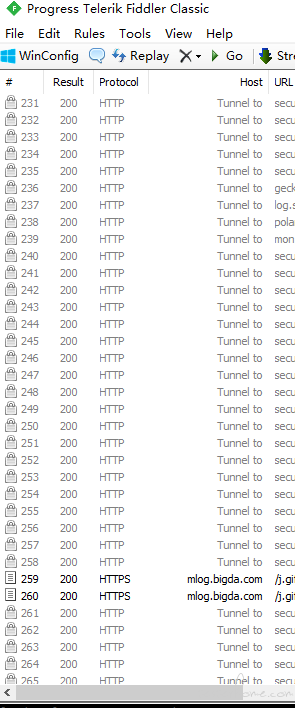

问答 fiddler 抓到的数据包全是 tunnel to。搜了好多方法都不行

fiddler 抓到的数据包全是 tunnel to。搜了好多方法都不行

怎么弄呀?

有一个方法是安装 VirtualXposed 和 JustTrustMe。但"模块管理 “,那总是打不开

不知道还有没有别的办法?

听我的,放弃吧

换电脑,换手机

还是下载个小黄鸟高级版吧破解版

几年前遇到过类似的,安卓 7.0 以上的,应用证书(微信 7.0 以上的之认的 CA 证书)。无法抓包应用。解决方案:1、改应用代码,能认外部 CA。 2、root 手机,根目录装 CA

同遇到过。通过 root 模拟器的方式解决:

把证书导出,openssl 加密,改成根目录格式的文件名 (xxxxx.0),adb 或 re 文件管理器导到模拟器的系统证书目录/system/etc/security/cacerts 下,wifi 再代理下 fiddler 的端口

root 一下手机吧,把证书放到系统信任的模块下

描述的不够清晰,你得说明下:1.Fiddler 的根证书安装且成功信任了吗? 2. 你抓包的设备是什么版本的移动端? 看图片像是 pc 端的安卓模拟器 3. 你抓包的是什么应用?

从你图片中两个疑似 gif 的 https 请求能抓到,感觉你应该是确定装好了根证书并且信任了,但是依然有链接只建立了隧道传输却无法解密,我估计是你抓包的应用里用了【证书固定】的安全技术,有特定的证书或公钥嵌入在应用程序中,你的伪造证书只是通过安卓的信任,并没有在程序的证书信任链中,因此证书被拒绝了,所以,如果真的是这种情况,你只能走逆向工程去修改证书的固定代码或者看有没有一些专门的工具能去绕开这个证书固定

推荐本人一直使用 BurpSuite 渗透工具进行抓包,实用

https://portswigger.net/burp/communitydownload

如果任何包都能被抓,那 HTTPS 存在的意义是什么

是的哈,证书安装这个就比较简单了 ,网上教程都有得,不需要 root,使用过很多种工具,唯一认可这个工具测试功能比较齐全、可以了解下,还是有一定得帮助得

安卓 7.0 以上得用 xposed

代理设置完成之后,设置好证书。一切准备就绪之后,需要将需要抓包的软件杀掉后台进程,然后重新进入软件,这样才能抓到明文的包。

感觉是证书问题