写在前面

在 testerhome 里面貌似没有很多关于安全渗透测试的文章,在这里分享一下做安全测试的一些经历,首先说到 web 安全,burp suite 是一个很重要的工具,可以说 80% 的黑客都在使用这个工具做渗透攻击。因此我们其实也可以借用这个工具做一些安全的初级扫描。不得不说,这是一款神器

。

这是神器的下载地址,来自吾爱破解 [密码:ucy8]

当然,希望大家如果有钱也可以支持一下正版。

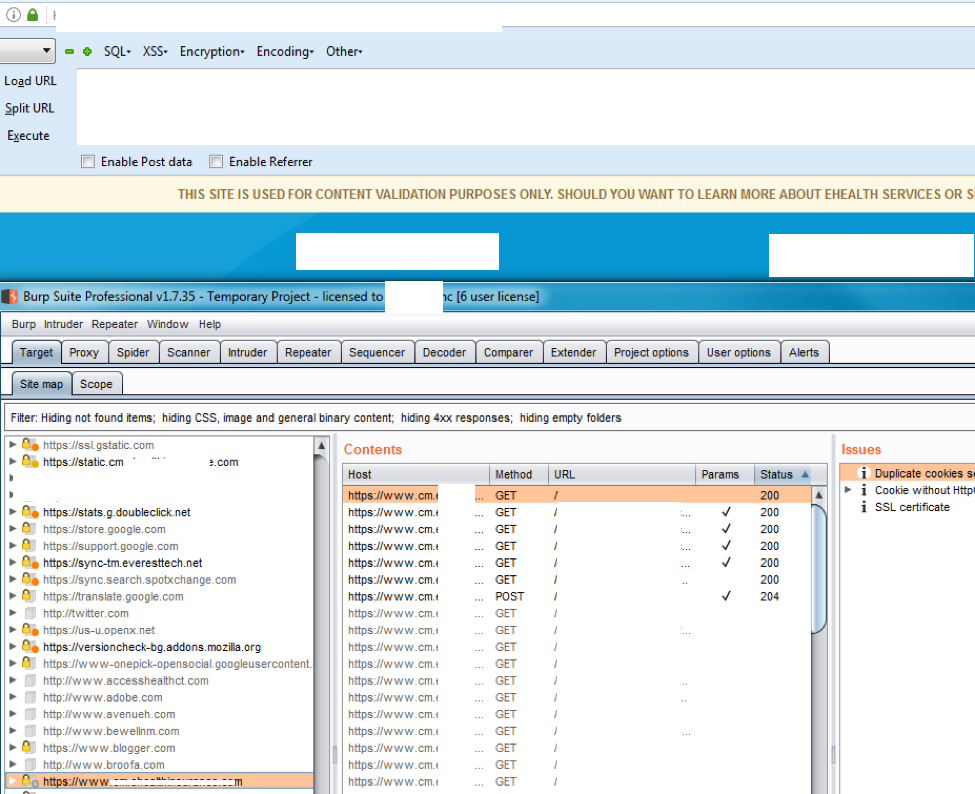

主动扫描

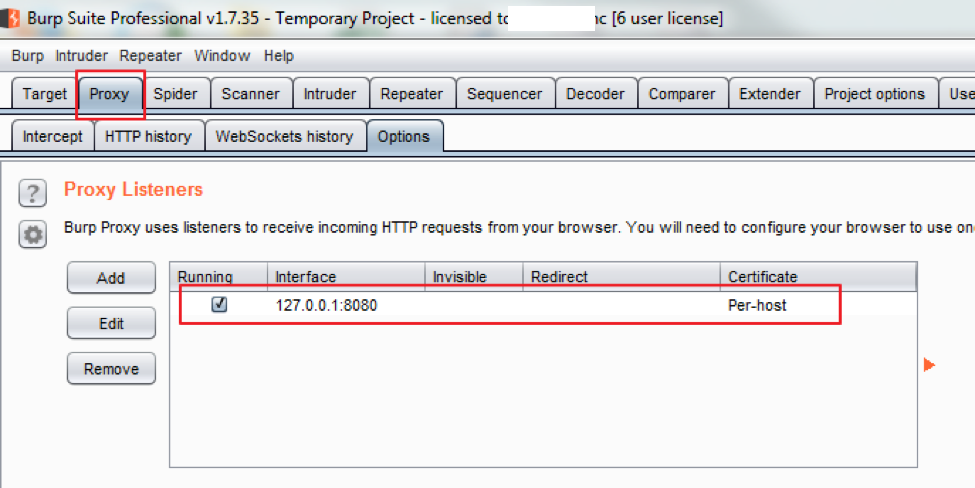

设置代理

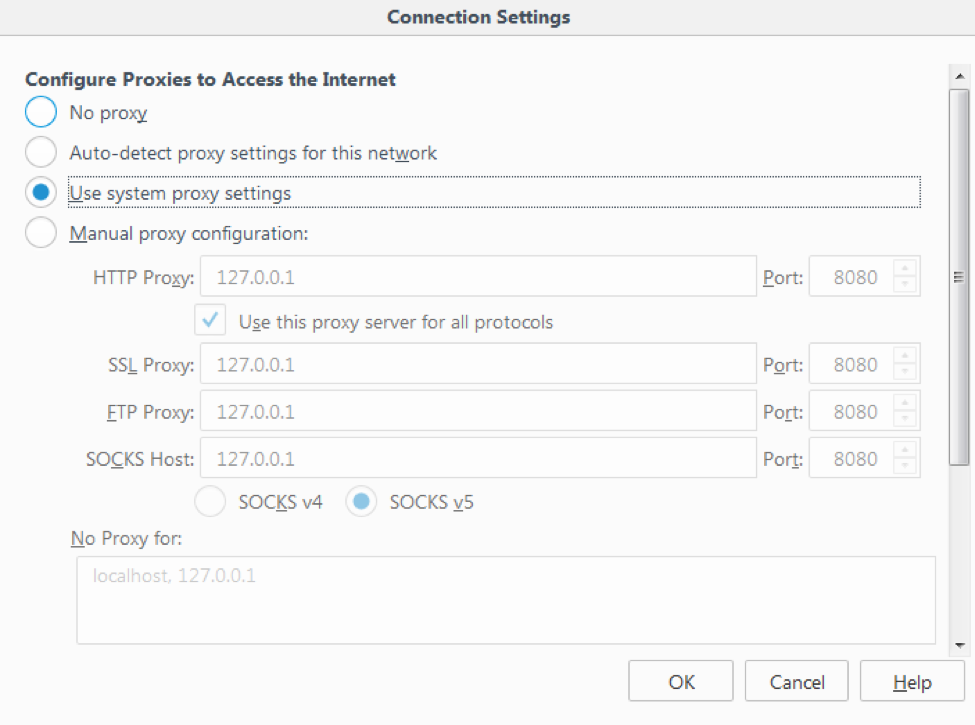

浏览器设置代理

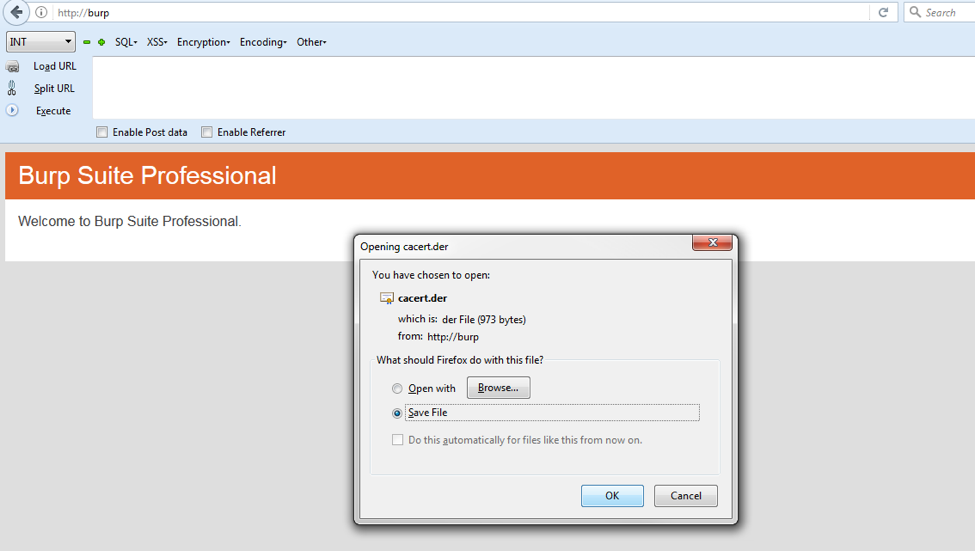

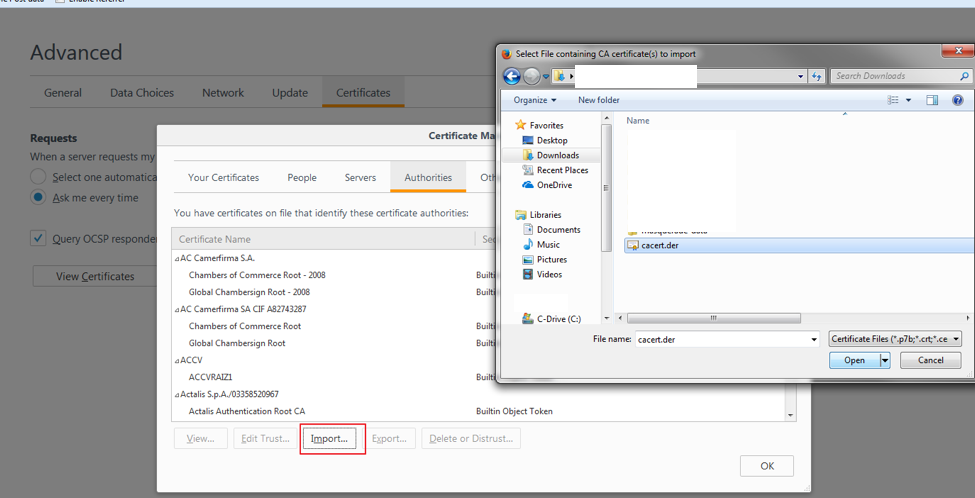

安装证书

运行业务流程进行流量捕捉

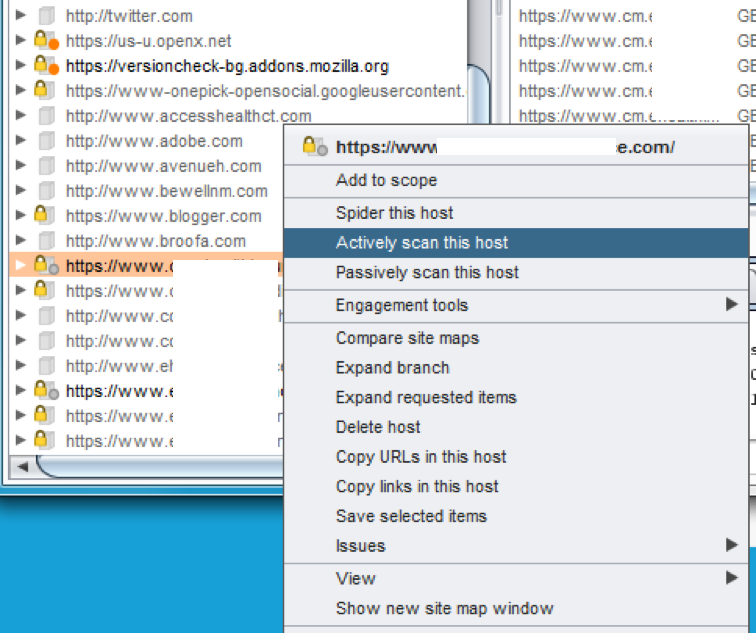

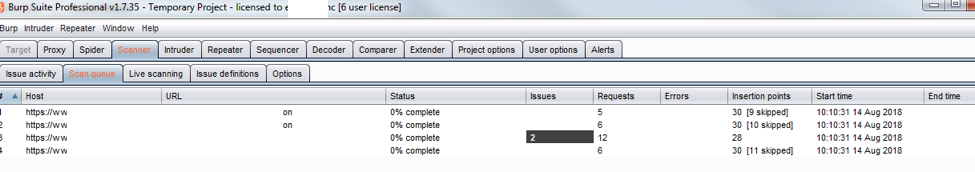

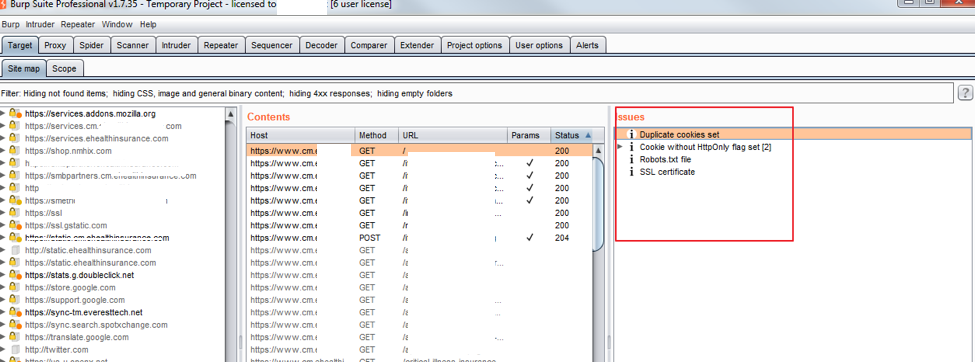

开始扫描

结合 sqlmap 进行 sql 注入测试

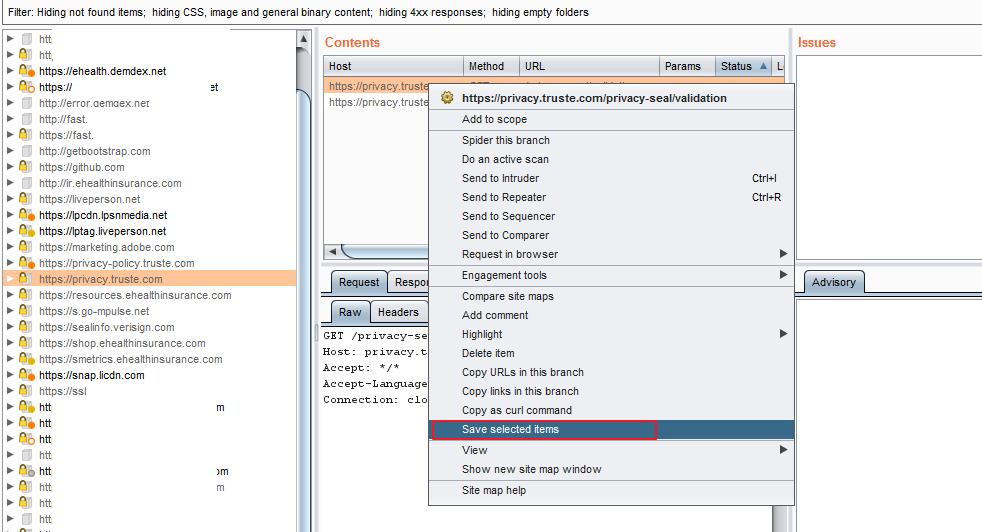

将请求存为本地文件

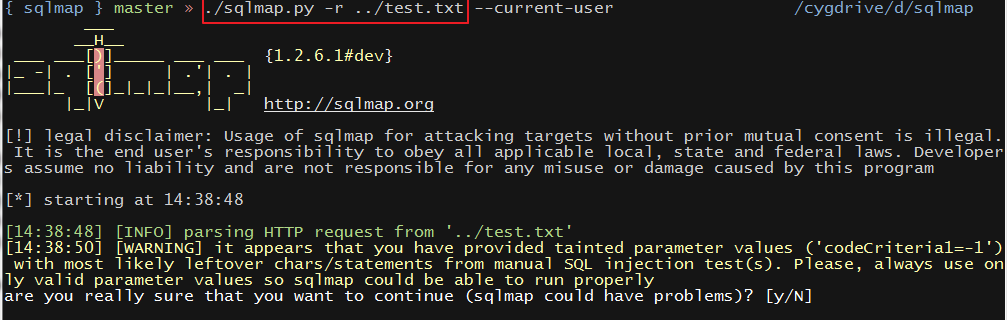

sqlmap 引入进行扫描

越权检测

描述

未授权访问漏洞,是在攻击者没有获取到登录权限或未授权的情况下,或者不需要输入密码,即可通过直接输入网站控制台主页面地址,或者不允许查看的链接便可进行访问,同时进行操作。

检测点

- 已知 Web 网站具有登录页面。或者具有不允许访问的目录或功能。

- 不用登录,可通过链接直接访问用户页面功能

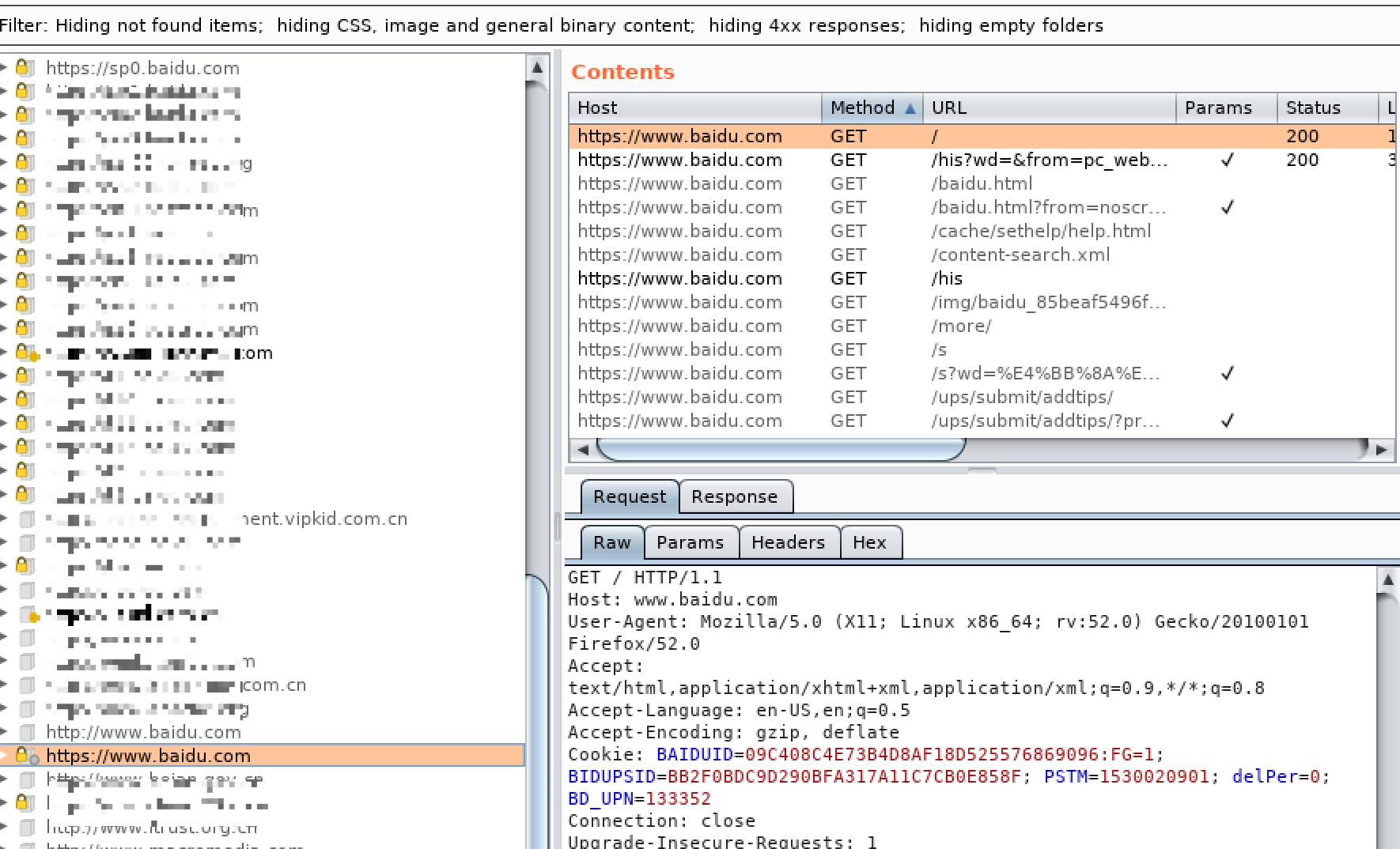

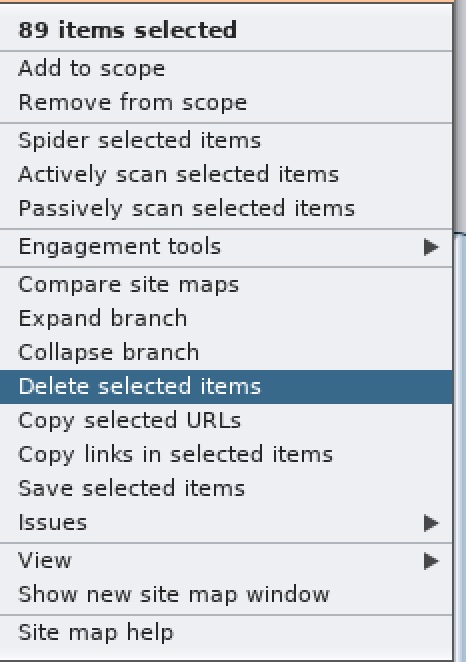

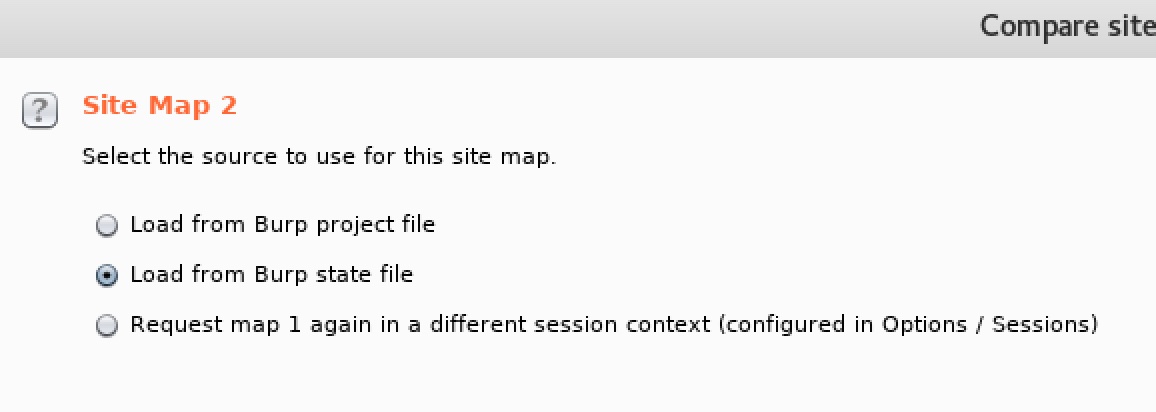

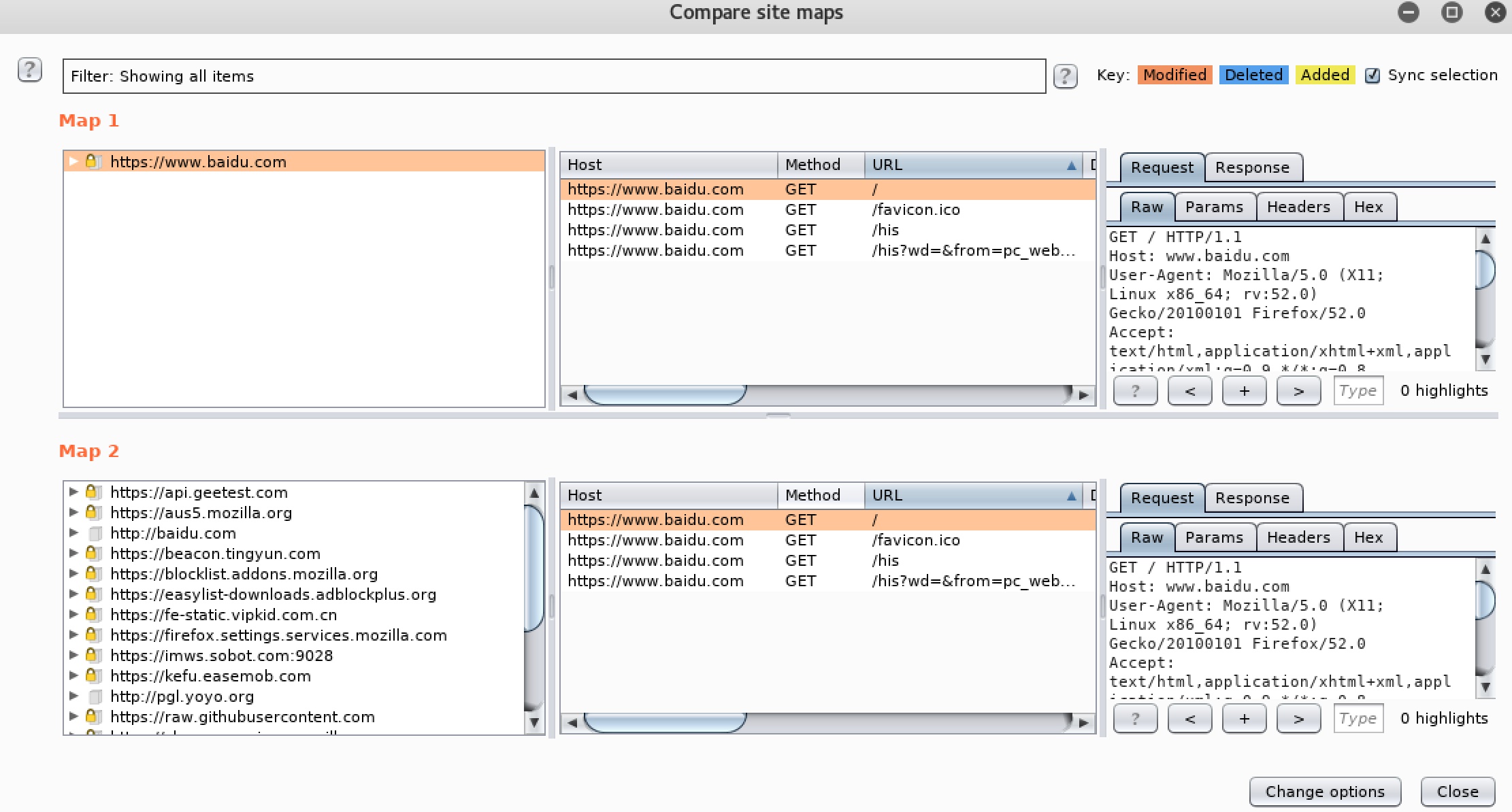

这里我们可以使用 burp 的 sitemap 对比的功能,以下是操作过程

- 首先,使用一个身份跟角色进行业务请求

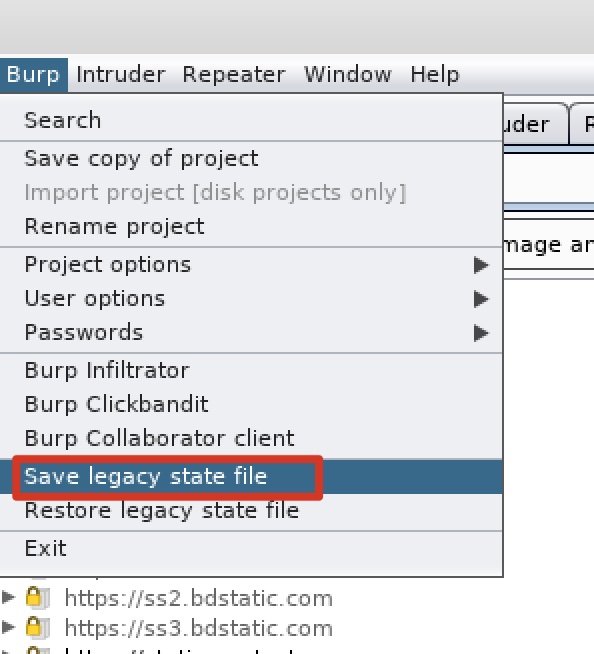

- 将之保存为 state

- 清除所有的请求,退出登录

- 重新使用另外一个身份和角色登录

- 对比两次请求的不同。

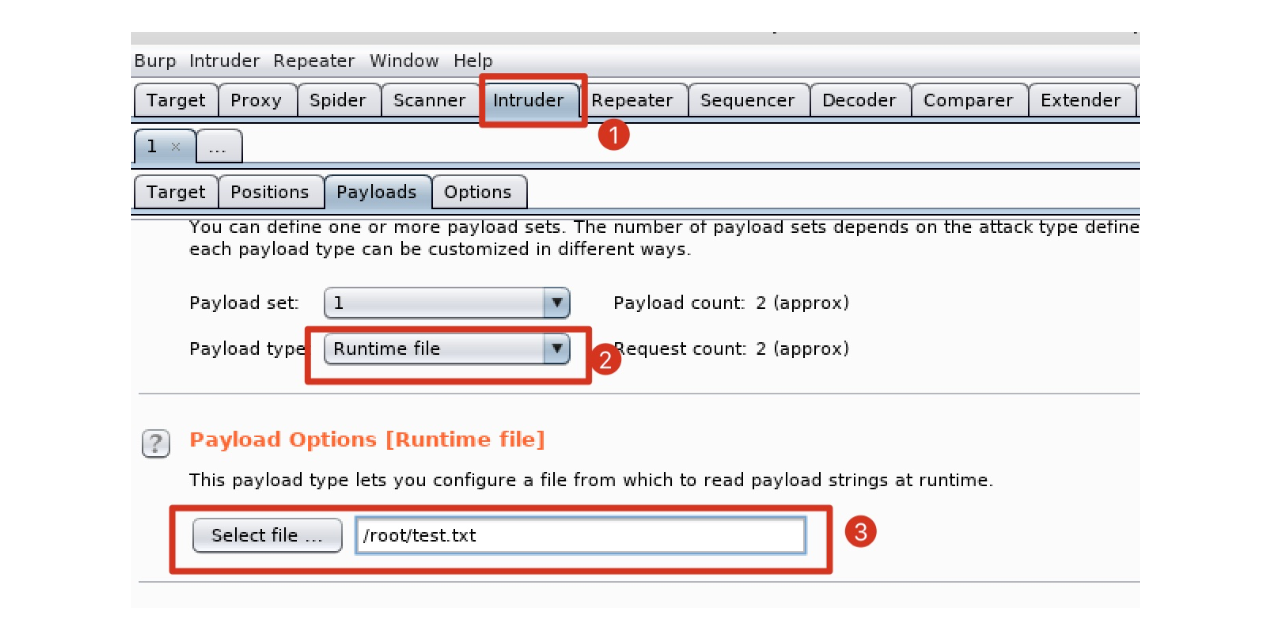

暴力破解

漏洞描述

暴力破解的基本思想是根据题目的部分条件确定答案的大致范围,并在此范围内对所有可能的情况逐一验证,直到全部情况验证完毕。若某个情况验证符合题目的全部条件,则为本问题的一个解;若全部情况验证后都不符合题目的全部条件,则本题无解。常常存在于网站的登录系统中,通过对已知的管理员用户名,进行对其登录口令的大量尝试。

检测描述

- 已知 Web 网站具有登录页面。

- 登录页面无验证码,无锁定机制。。

具体攻击可以使用 burp 的 Intruder 模块,此模块提供四种攻击方式:

-

sniper

狙击手模式,一组 poc 依次替换,发动攻击对服务器进行暴力破解.

-

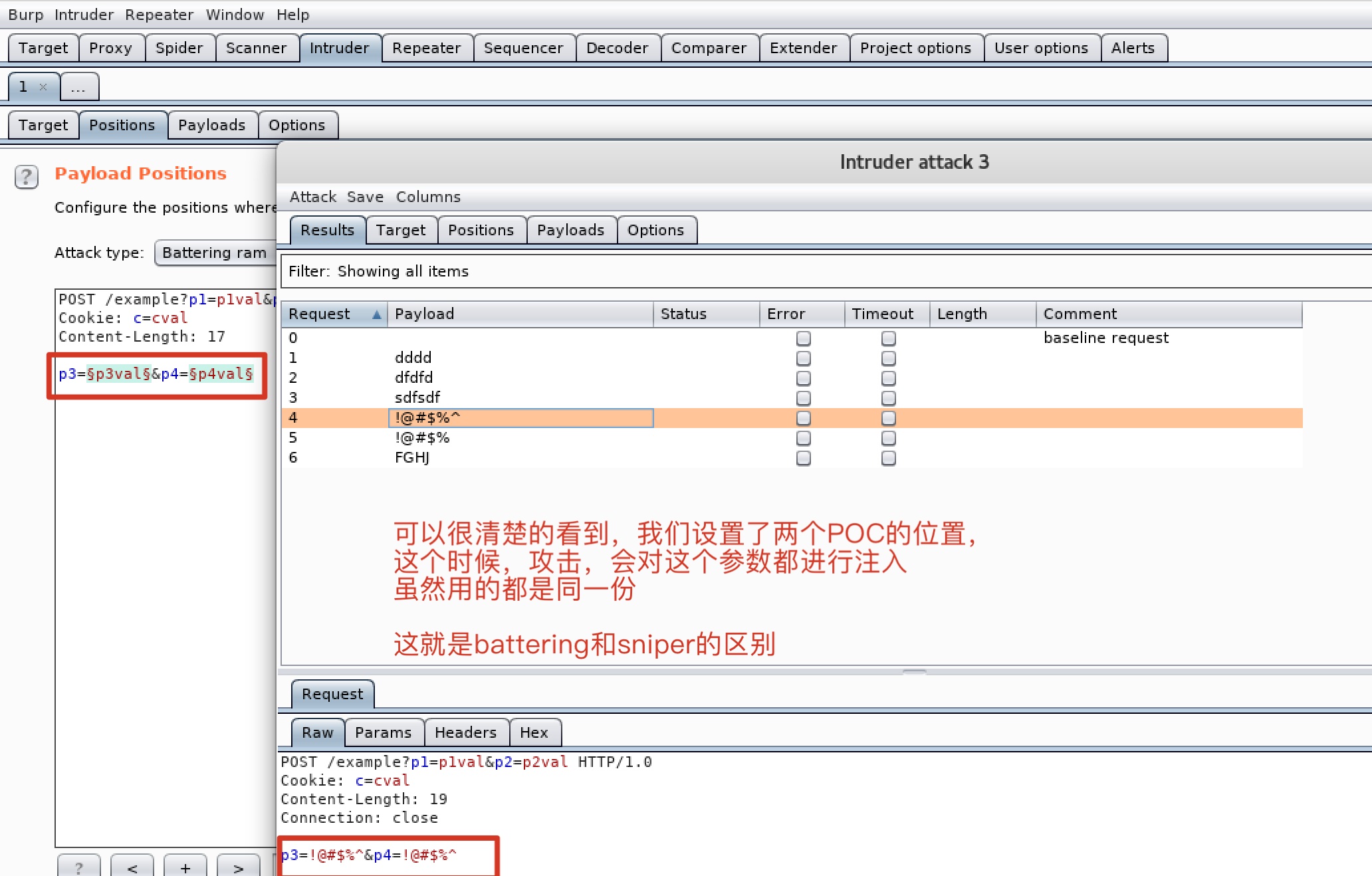

Battering ram

攻城锤模式,也是指定单一的 POC,与 sniper 不同的是,它可以指定多个位置,使用单一的 POC 进行攻击。如下所示:

-

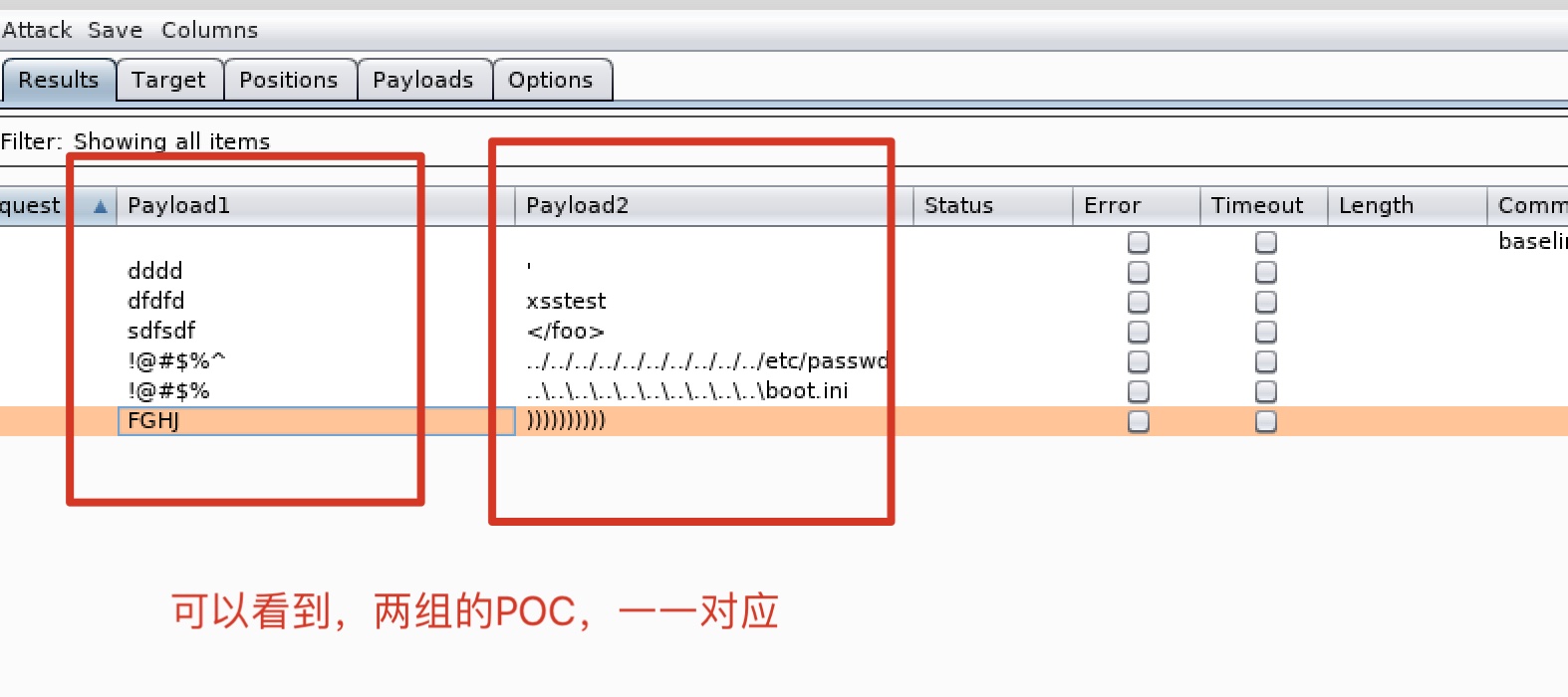

pitchfork

鱼叉攻击模式,假如有两个位置: 第一组使用的是 A 和 B,第二组使用的就是 C 和 D。如下所示:

-

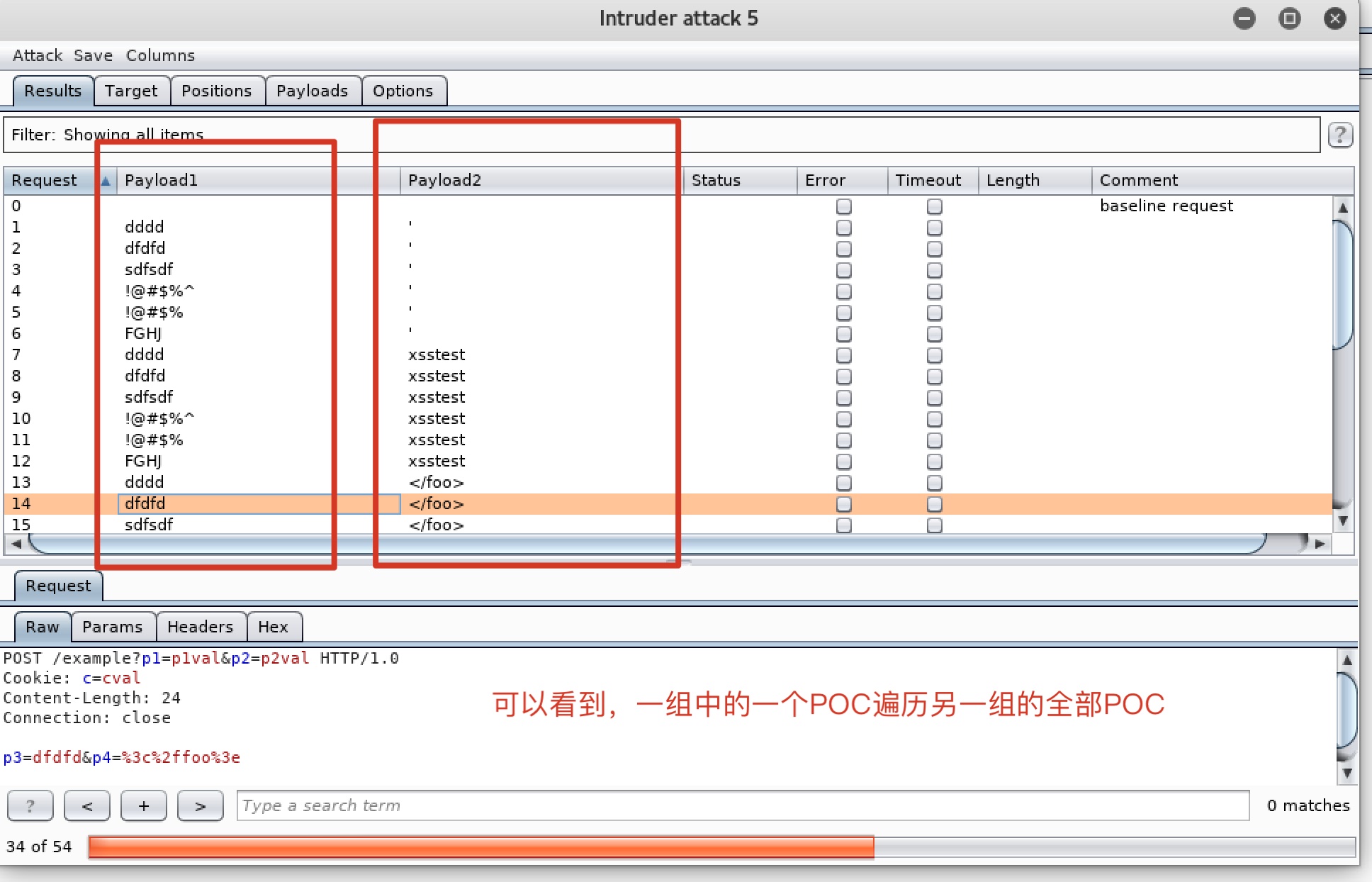

cluster

最后我们看一下炸弹攻击

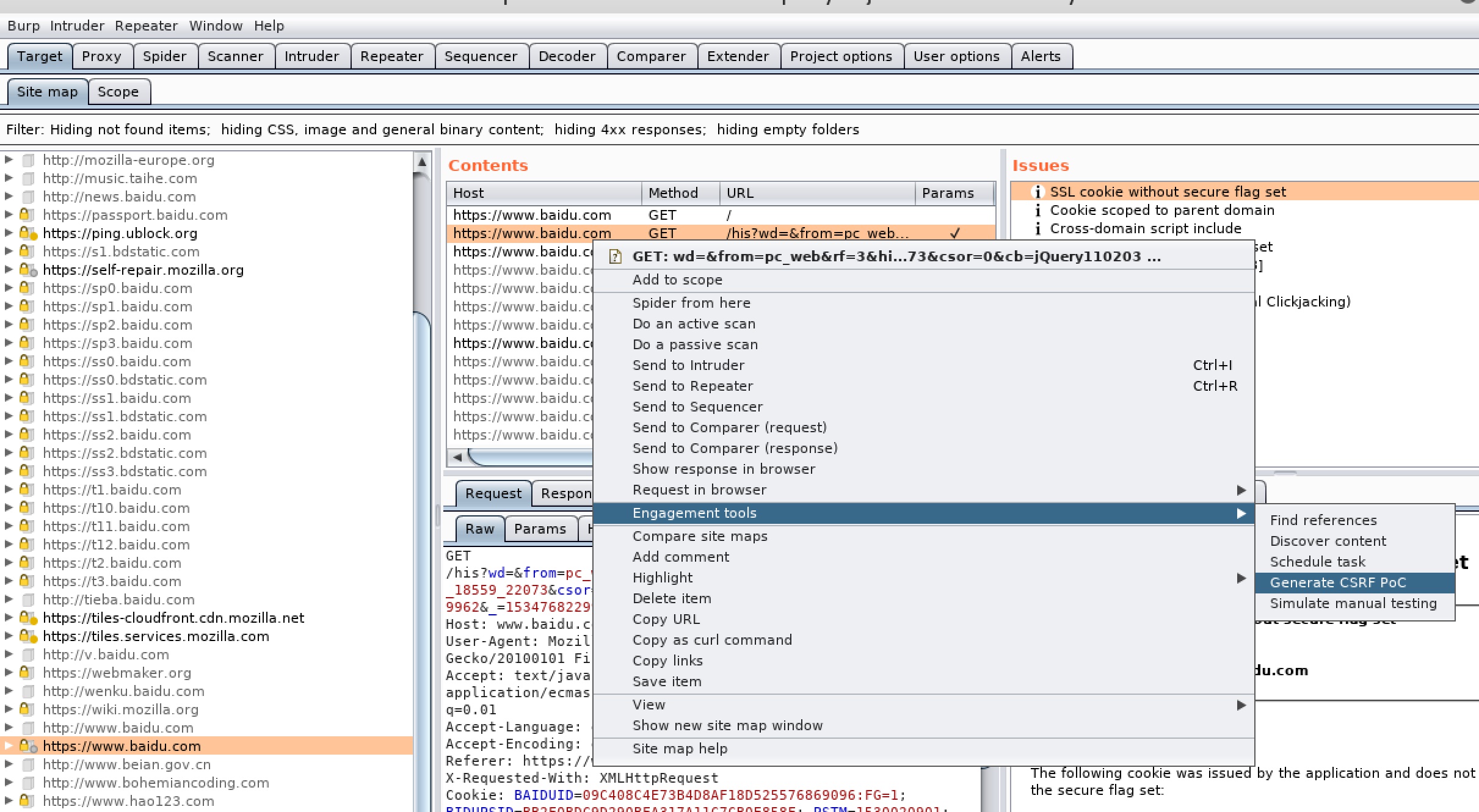

CSRF 攻击

检测描述

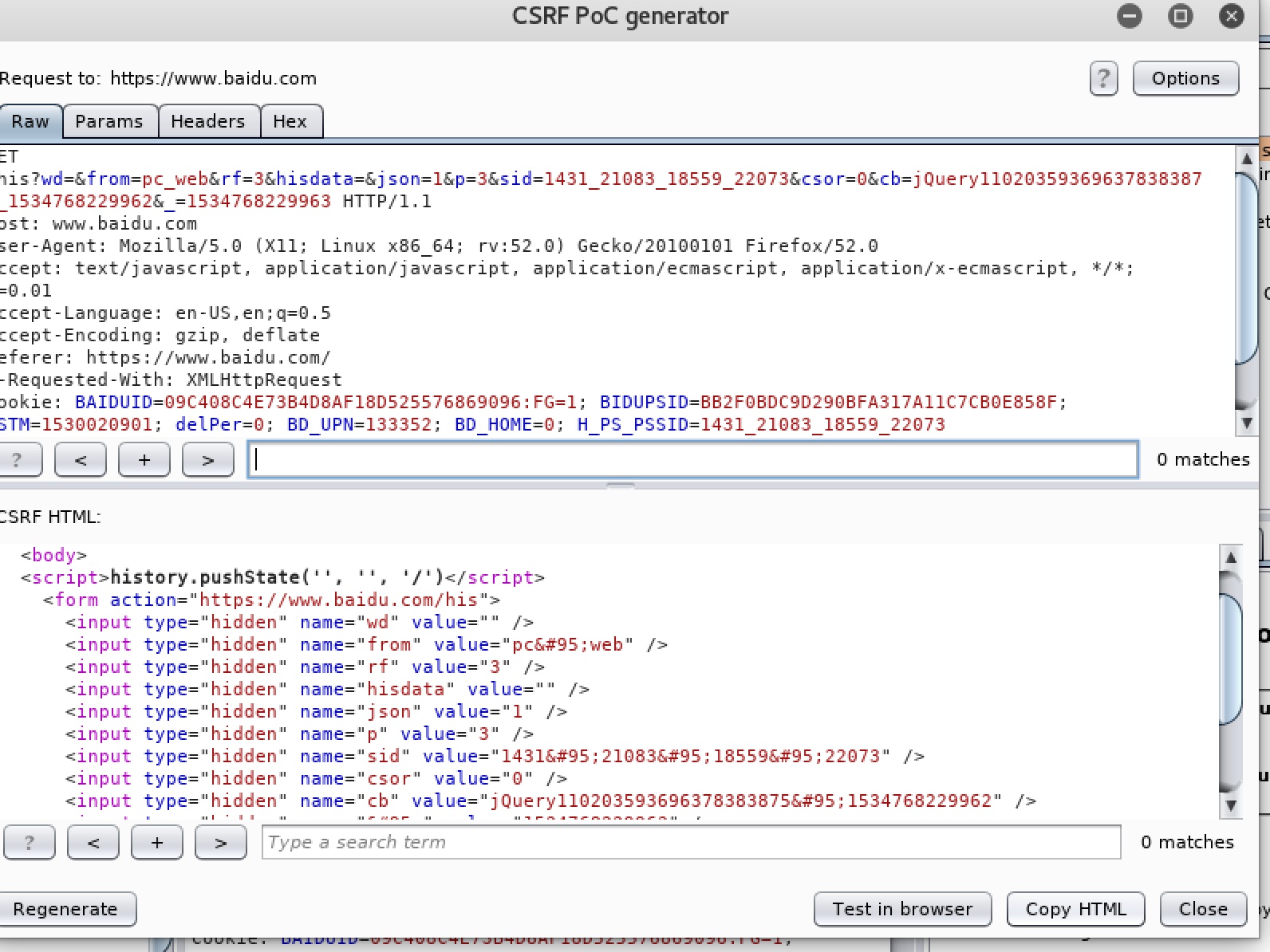

首先我们使用已经捉到链接,生成 POC

将 POC 复制写入一个 html 文件

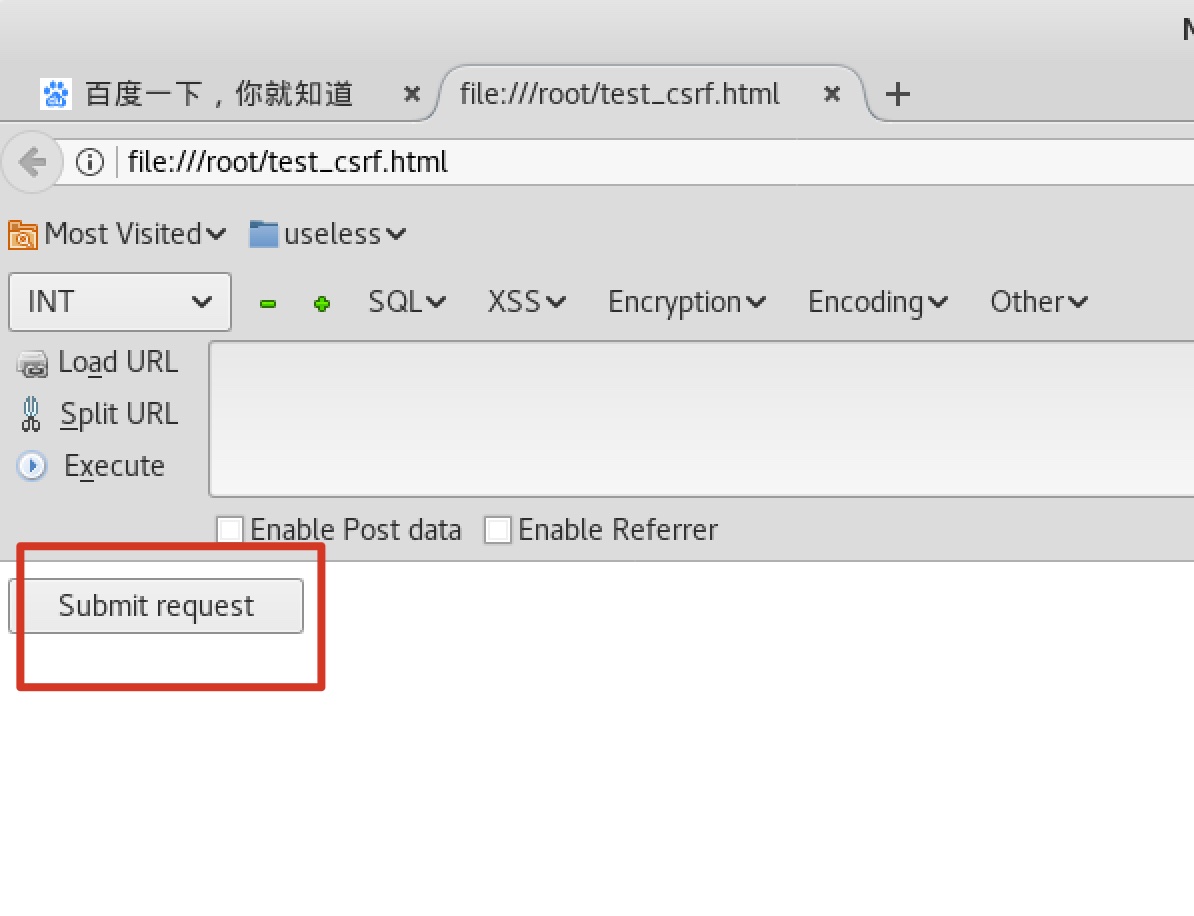

打开 html

我们可以看到一个 submit request 的请求,如果点击这个请求触发了跳转或者服务器端的数据发生了变化,那就说明我们的服务存在 csrf 攻击。当然实际攻击情况不会是这么白痴,黑客至少会用几个 iframe 框住请求,让页面不会进行跳转。做到神不知鬼不觉。但我们只是测试,简单就好。

写在后面

不知不觉又写了长篇大论,个人认为安全应该是一件全公司的大事,希望大家看了都能够有所进步。当然,希望大家不要拿这个东西去做坏事,也不要随便扫描,毕竟扫到了也没啥用,给别人徒增麻烦而已,套用知名黑客余弦的名言,be evil,don't be bad.

------ 这是本人的 QQ: 250653585